Nello scorso script abbiamo mostrato come Glimpse sia uno strumento estremamente utile per monitorare il comportamento del nostro sito web. Per default, perň, esso č attivo solo finché il sito risiede su localhost, ossia sulla nostra macchina di sviluppo.

Questa impostazione č determinata in base a una serie di policy che vengono valutate a runtime. In particolare, LocalPolicy č quella responsabile di disattivare Glimpse al di fuori di localhost, e puň essere facilmente disabilitata modificando la sezione glimpse all'interno del web.config:

<glimpse defaultRuntimePolicy="On" endpointBaseUri="~/Glimpse.axd">

<runtimePolicies>

<ignoredTypes>

<add type="Glimpse.AspNet.Policy.LocalPolicy, Glimpse.AspNet"/>

</ignoredTypes>

</runtimePolicies>

</glimpse>Dato che perň Glimpse espone numerosi dettagli implementativi del nostro sito, non č il massimo far sě che tutti possano attivarlo o disattivarlo a piacimento, e magari recuperare informazioni sensibili sul codice che abbiamo realizzato. Un'idea, allora, puň essere quella di restringerne l'utilizzo ai soli utenti amministratori.

Non esiste una policy specifica per questa regola, ma nulla ci vieta di crearne una personalizzata implementando l'interfaccia IRuntimePolicy:

using Glimpse.AspNet.Extensions;

using Glimpse.Core.Extensibility;

namespace WebApplication9

{

public class AdministratorsOnlyPolicy : IRuntimePolicy

{

public RuntimeEvent ExecuteOn

{

get { return RuntimeEvent.EndRequest | RuntimeEvent.ExecuteResource; }

}

public RuntimePolicy Execute(IRuntimePolicyContext policyContext)

{

var context = policyContext.GetHttpContext();

return context != null && context.User.IsInRole("Administrator") ?

RuntimePolicy.On : RuntimePolicy.Off;

}

}

}La nostra AdministratorsOnlyPolicy, secondo quando specificato dal metodo ExecuteOn, verrŕ invocata dal runtime in corrispondenza di ogni EndRequest, o quando proviamo ad accedere a Glimpse.axd (ExecuteResource).

Il metodo Execute implementa la logica tramite cui attivare o disattivare Glimpse. Nel nostro caso, ci limiteremo a valutare il principal corrente e verificare che appartenga al ruolo Administrator.

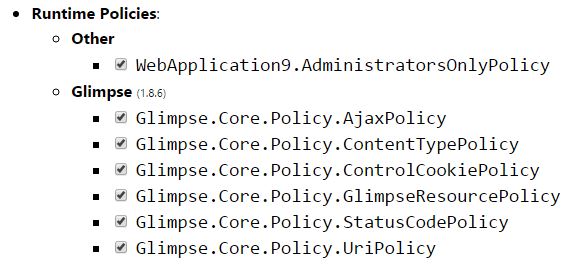

Non č necessaria alcuna registrazione per attivare questa policy: alla prima esecuzione, infatti, il runtime di Glimpse individua tutti gli IRuntimePolicy definiti e li attiva automaticamente, a meno che non appartengano alla lista di ignoreTypes che abbiamo definito in precedenza. Accedendo a Glimpse.axd, possiamo anche vedere una lista di tutte le policy correntemente attivate.

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Gestire liste di tipi semplici con Entity Framework Core

Utilizzare Copilot con Azure Cosmos DB

Usare un KeyedService di default in ASP.NET Core 8

Verificare la provenienza di un commit tramite le GitHub Actions

Generare HTML a runtime a partire da un componente Razor in ASP.NET Core

Gestire errori funzionali tramite exception in ASP.NET Core Web API

Load test di ASP.NET Core con k6

Sfruttare lo stream rendering per le pagine statiche di Blazor 8

Creare un webhook in Azure DevOps

Reactive form tipizzati con modellazione del FormBuilder in Angular

Configurare dependabot per aggiornare le dipendenze di terze parti con GitHub Actions

Ottimizzare la latenza in Blazor 8 tramite InteractiveAuto render mode