Key Vault č un servizio di Microsoft Azure che permette di memorizzare in maniera sicura dati sensibili, quali certificati, stringhe di connessione, password, e quant'altro, mantenendoli in uno storage criptato.

Questi dati sono poi esposti tramite una REST API protetta da Azure Active Directory, cosě che solo utenti o service principal autorizzati possano accedervi.

Ma come possiamo sfruttare questo servizio in un'applicazione ASP.NET Core?

Il modo piů semplice consiste nell'utilizare una libreria di Microsoft che permetta di integrare gli AppSettings con i valori provenienti da KeyVault.

Per iniziare dobbiamo aggiungere una reference ai seguenti pacchetti NuGet:

dotnet add package Azure.Identity dotnet add package Azure.Extensions.AspNetCore.Configuration.Secrets

A questo punto, nel nostro program.cs, possiamo recuperare i secret in Azure KeyVault con il seguente metodo:

builder.Configuration.AddAzureKeyVault(

new Uri($"https://{builder.Configuration["KeyVaultName"]}.vault.azure.net/"), new DefaultAzureCredential());

I secret cosě ottenuti, verranno aggiunti agli AppSettings, cosě che possiamo accedervi come ogni altra configurazione:

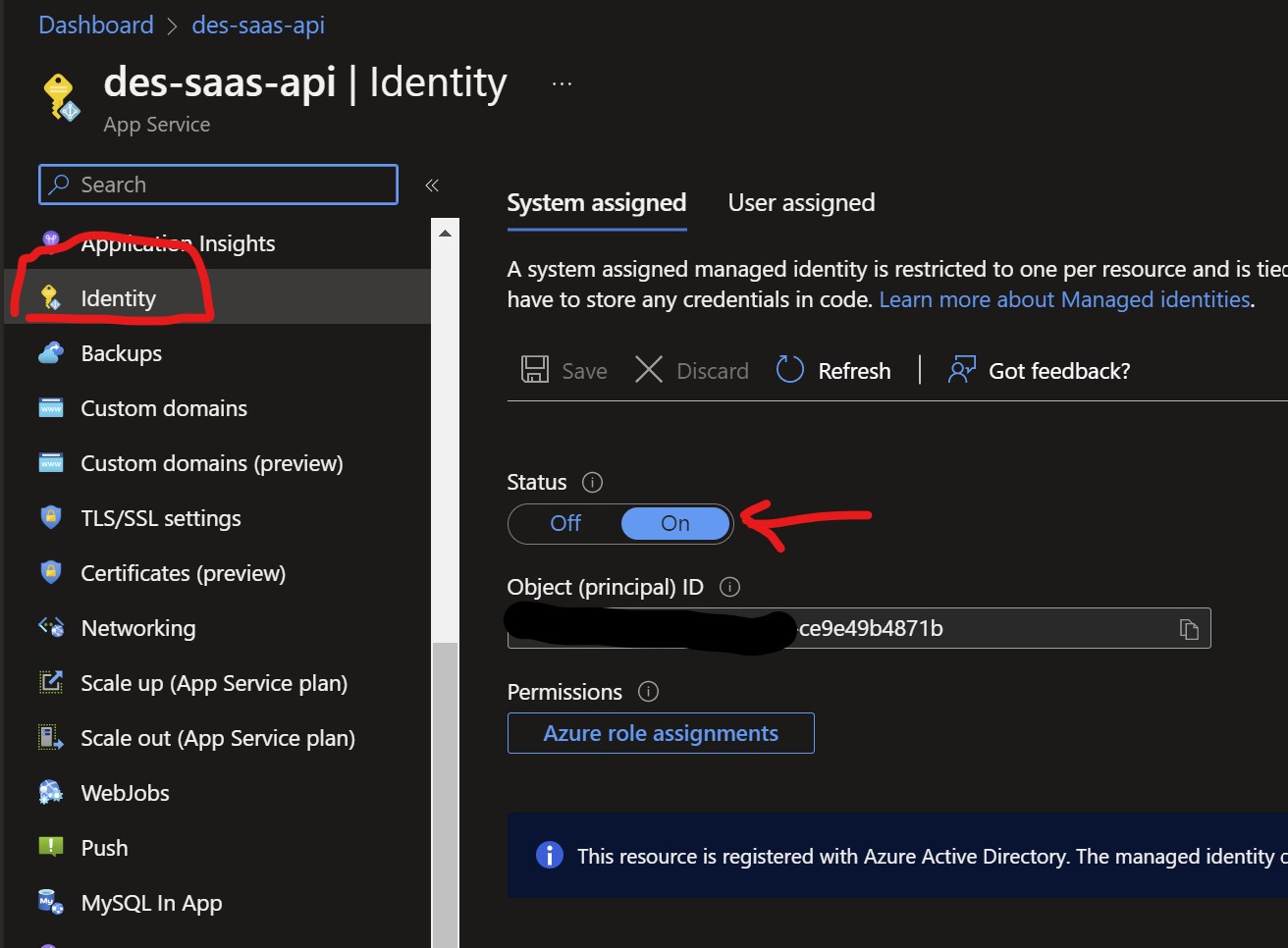

var connectionString = builder.Configuration.GetValue<string>("sqlconnectionstring")Ma come viene effettuata l'autenticazione? La spiegazione sta nell'utilizzo di DefaultAzureCredential, che sfrutta la Managed Identity della nostra applicazione su Azure, senza che dobbiamo preoccuparci di gestire username o password. Tutto ciň che dobbiamo fare č attivare questa opzione sul nostro App Service, come nell'immagine in basso:

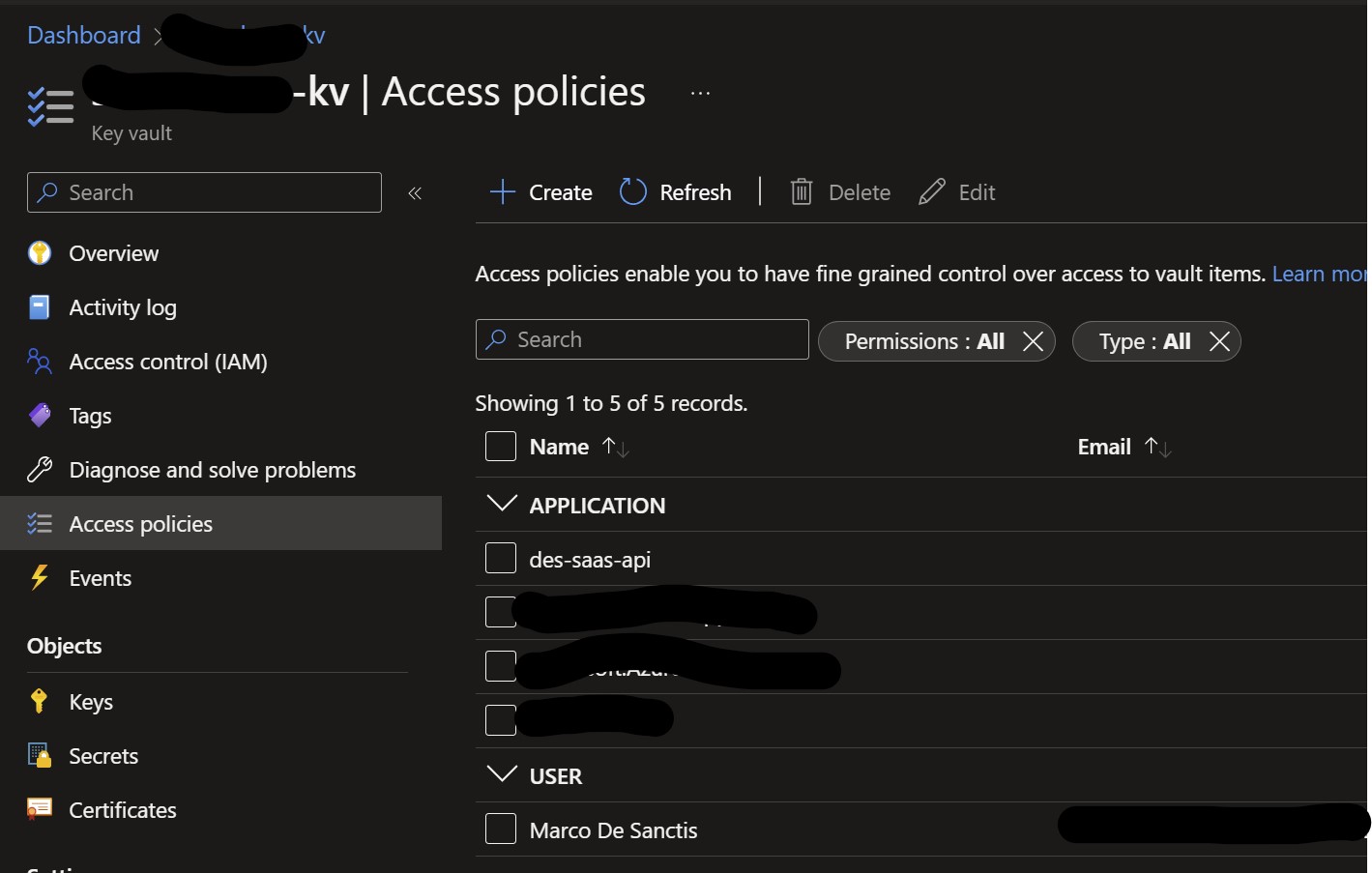

Successivamente, dobbiamo ricordarci di assegnare a questa identity i relativi permessi su KeyVault tramite Access Policies:

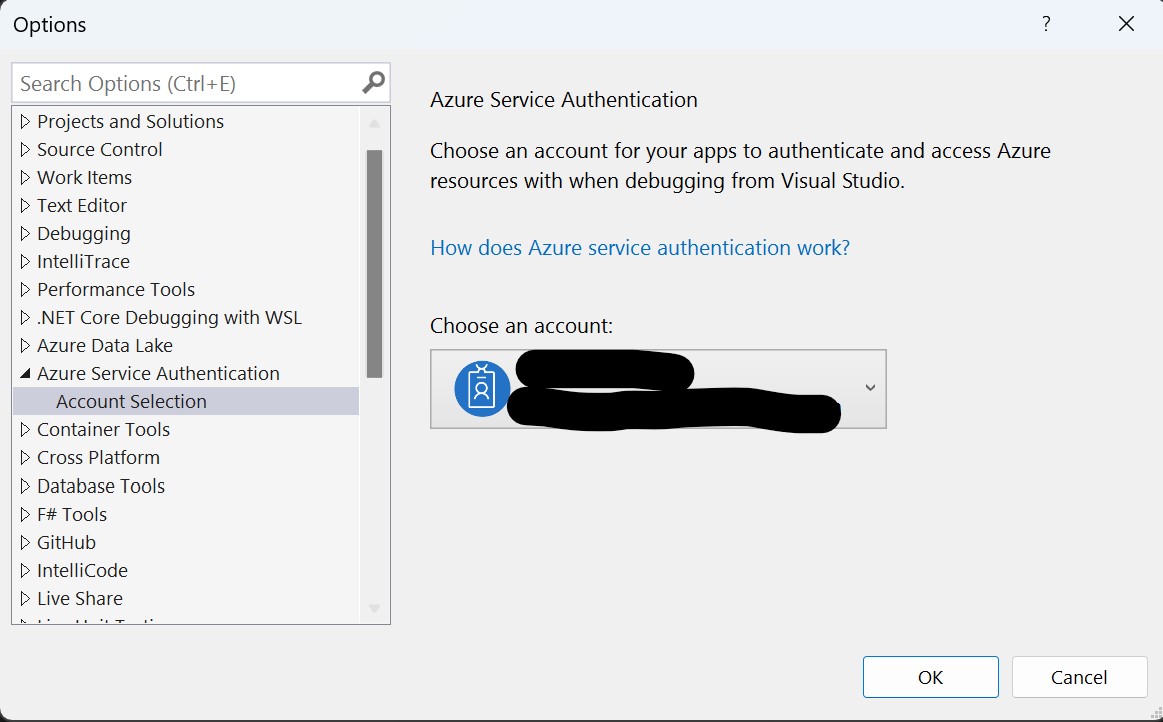

Un'ultima nota riguarda il fatto che Managed Identity funziona esclusivamente quando la nostra applicazione č in esecuzione in Azure. Quando siamo in fase di sviluppo, possiamo configurare un'account di test (ovviamente autorizzato nella stessa KeyVault) tramite l'opzione Azure Service Authentication di Visual Studio:

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Utilizzare l nesting nativo dei CSS

Inference di dati strutturati da testo con Semantic Kernel e ASP.NET Core Web API

Utilizzare Copilot con Azure Cosmos DB

Il nuovo controllo Range di Blazor 9

Introduzione alle Container Queries

Configurare lo startup di applicazioni server e client con .NET Aspire

Bloccare l'esecuzione di un pod in mancanza di un'artifact attestation di GitHub

Configurare e gestire sidecar container in Azure App Service

Filtrare i dati di una QuickGrid in Blazor con una drop down list

Gestire eccezioni nei plugin di Semantic Kernel in ASP.NET Core Web API

Persistere la ChatHistory di Semantic Kernel in ASP.NET Core Web API per GPT